El grupo de cibercrimen con sede en China conocido como Zorro plateado se ha vinculado a una nueva campaña dirigida a organizaciones en Rusia e India con un nuevo malware llamado ABCPuerta.

La actividad implicaba utilizar correos electrónicos de phishing que imita la correspondencia del Departamento de Impuestos sobre la Renta de la India en diciembre de 2025, seguida de una campaña similar dirigida a entidades rusas.

«Ambas oleadas siguieron una estructura casi idéntica: los correos electrónicos de phishing tenían el estilo de avisos oficiales sobre auditorías fiscales o pedían a los usuarios que descargaran un archivo que contenía una 'lista de infracciones fiscales'», Kaspersky dicho. «Dentro del archivo había un cargador modificado basado en Rust extraído de un repositorio público. Este cargador descargaría y ejecutaría la conocida puerta trasera ValleyRAT».

Se estima que la campaña ha impactado a organizaciones de los sectores industrial, de consultoría, minorista y de transporte. Se detectaron más de 1.600 correos electrónicos de phishing entre principios de enero y principios de febrero.

Lo que es notable acerca de estas oleadas de phishing es la entrega de un nuevo complemento ValleyRAT que funciona como un cargador para una puerta trasera basada en Python previamente indocumentada cuyo nombre en código es ABCDoor. La puerta trasera, según la empresa rusa de ciberseguridad, ha sido parte del arsenal del actor de amenazas desde al menos el 19 de diciembre de 2024 y se utilizó en ciberataques a partir de febrero o marzo de 2025.

El punto de partida de la cadena de ataque es un correo electrónico de phishing que contiene un archivo PDF, que incluye dos enlaces en los que se puede hacer clic y que conducen a la descarga de un archivo ZIP o RAR alojado en «abc.haijing88[.]com.» En la campaña detectada en diciembre de 2025, se dice que el código malicioso se incrustó directamente en los archivos adjuntos al correo electrónico.

Dentro del archivo hay un ejecutable que imita un archivo PDF. El binario es una versión modificada de un cargador de código shell de código abierto y un marco de derivación de antivirus llamado óxidoSL. El primer uso registrado de RustSL por parte de Silver Fox se remonta a finales de diciembre de 2025.

El objetivo final de la variante Silver Fox RustSL es descomprimir la carga útil maliciosa cifrada, al tiempo que se implementan comprobaciones ambientales y de geofencing basadas en países para detectar máquinas virtuales y entornos sandbox. Si bien la variante de GitHub solo incluye a China en su lista de países, la versión personalizada incluye a India, Indonesia, Sudáfrica, Rusia y Camboya.

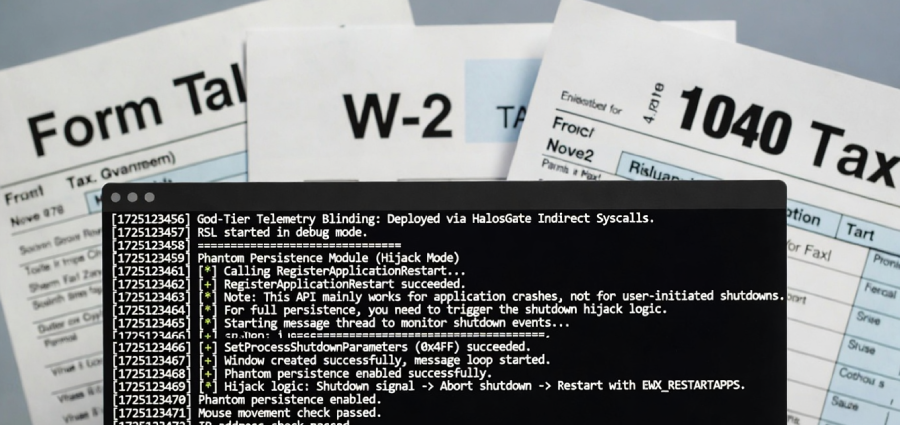

Se ha descubierto que una variante del cargador emplea una novela llamada Persistencia fantasma para establecer persistencia en el host comprometido. Se documentó por primera vez en junio de 2025.

«Este método abusa de la funcionalidad diseñada para permitir que las aplicaciones que requieren un reinicio para obtener actualizaciones completen el proceso de instalación correctamente», explicó Kaspersky. «Los atacantes interceptan la señal de apagado del sistema, detienen la secuencia de apagado normal y activan un reinicio bajo la apariencia de una actualización del malware. En consecuencia, el cargador obliga al sistema a ejecutarlo al iniciar el sistema operativo».

La carga útil cifrada cargada por RustSL da como resultado la descarga del malware cifrado ValleyRAT (también conocido como Winos 4.0), con el componente principal («login-module.dll_bin») responsable de las comunicaciones de comando y control (C2), la ejecución de comandos y la recuperación y ejecución de módulos adicionales.

Uno de los módulos personalizados implementados como parte del ataque luego de una segunda verificación de geofencing es ABCDoor, que contacta a un servidor externo a través de HTTPS y procesa los mensajes entrantes para facilitar la persistencia, manejar actualizaciones y eliminación de puertas traseras, recopilar datos como capturas de pantalla, habilitar el control remoto del mouse y el teclado, realizar operaciones del sistema de archivos, administrar procesos del sistema y filtrar el contenido del portapapeles.

Tan recientemente como noviembre de 2025, se observó que Silver Fox usaba un cargador de JavaScript para entregar ABCDoor, con el cargador distribuido a través de archivos autoextraíbles (SFX) que estaban empaquetados dentro de archivos ZIP probablemente enviados a través de correos electrónicos de phishing. Desde entonces, las versiones más nuevas de RustSL han ampliado el enfoque geográfico para incluir a Japón.

El mayor número de ataques se ha detectado en India, Rusia e Indonesia, seguidos de Sudáfrica y Japón. La mayoría de las muestras de cargadores descubiertas han empleado señuelos con temas de impuestos para imitar la secuencia de infección.

«Desde 2024, [Silver Fox] ha evolucionado hacia un modelo operativo de doble vía que lleva a cabo simultáneamente actividades oportunistas extensas y rentables y actividades de espionaje», S2W dicho. «En las primeras etapas, el grupo tenía como objetivo atacar a China, pero luego amplió su alcance operativo a Taiwán y Japón».

«El grupo Silver Fox utiliza principalmente técnicas de phishing altamente personalizadas para la infiltración inicial, desplegando escenarios de ataque sofisticados y diversificados adaptados a los problemas estacionales del país objetivo y las características laborales del objetivo».