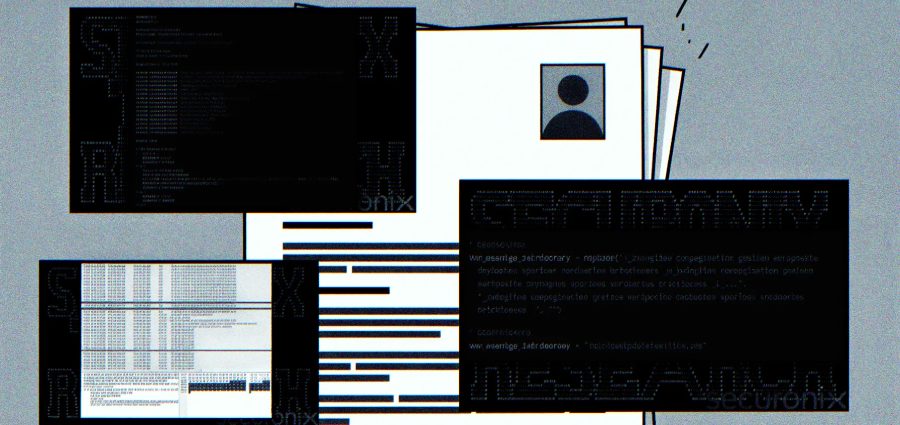

Una campaña de phishing en curso se dirige a entornos corporativos de habla francesa con currículums falsos que conducen al despliegue de mineros de criptomonedas y ladrones de información.

«La campaña utiliza archivos VBScript altamente ofuscados disfrazados de documentos de currículum vitae, entregados a través de correos electrónicos de phishing», dijeron los investigadores de Securonix Shikha Sangwan, Akshay Gaikwad y Aaron Beardslee. dicho en un informe compartido con The Hacker News.

«Una vez ejecutado, el malware implementa un conjunto de herramientas multipropósito que combina el robo de credenciales, la exfiltración de datos y la minería de criptomonedas Monero para una máxima monetización».

La actividad ha sido nombrada en código. FAUX#ELEVAR por la empresa de ciberseguridad. La campaña se destaca por el abuso de infraestructura y servicios legítimos, como Dropbox para la preparación de cargas útiles, sitios marroquíes de WordPress para alojar la configuración de comando y control (C2) y el correo.[.]ru Infraestructura SMTP para extraer credenciales de navegador y archivos de escritorio robados.

Este es un ejemplo de un ataque estilo vivir de la tierra que eleva el nivel sobre cómo los atacantes pueden engañar a los mecanismos de defensa y colarse en el sistema del objetivo sin llamar mucho la atención.

El archivo dropper inicial es un Visual Basic Script (VBScript) que, al abrirse, muestra un mensaje de error falso en francés, engañando a los destinatarios del mensaje haciéndoles pensar que el archivo está dañado. Sin embargo, lo que sucede detrás de escena es que el script muy ofuscado ejecuta una serie de comprobaciones para evadir los entornos sandbox y entra en un bucle persistente de Control de cuentas de usuario (UAC) que solicita a los usuarios que lo ejecuten con privilegios de administrador.

En particular, de las 224.471 líneas del script, sólo 266 líneas contienen código ejecutable real. El resto del guión está lleno de comentarios basura con frases aleatorias en inglés, lo que aumenta el tamaño del archivo a 9,7 MB.

«El malware también utiliza una puerta de unión a un dominio mediante WMI [Windows Management Instrumentation]asegurando que las cargas útiles sólo se entreguen en máquinas empresariales y que los sistemas domésticos independientes queden excluidos por completo», dijeron los investigadores.

Tan pronto como el dropper obtiene privilegios administrativos, no pierde tiempo en deshabilitar los controles de seguridad y encubrir sus huellas configurando rutas de exclusión de Microsoft Defender para todas las letras de unidades principales (de C a I), deshabilitando UAC mediante un cambio en el Registro de Windows y eliminándose a sí mismo.

El dropper también es responsable de recuperar dos archivos 7-Zip separados protegidos con contraseña alojados en Dropbox:

- gmail2.7z, que contiene varios ejecutables para robar datos y extraer criptomonedas

- gmail_ma.7z, que contiene utilidades para persistencia y limpieza

Entre las herramientas utilizadas para facilitar el robo de credenciales se encuentra un componente que aprovecha el proyecto ChromElevator para extraer datos confidenciales de los navegadores basados en Chromium eludiendo las protecciones de cifrado vinculado a aplicaciones (ABE). Algunas de las otras herramientas incluyen:

- mozilla.vbs, un malware VBScript para robar el perfil y las credenciales de Mozilla Firefox

- wall.vbs, una carga útil de VBScript para la exfiltración de archivos de escritorio

- mservice.exe, un minero de criptomonedas XMRig que se lanza después de recuperar la configuración de minería de un sitio de WordPress marroquí comprometido

- WinRing0x64.sys, un controlador legítimo del kernel de Windows que se utiliza para desbloquear todo el potencial de minería de la CPU

- RuntimeHost.exe, un componente troyano persistente que modifica las reglas del Firewall de Windows y se comunica periódicamente con un servidor C2

Los únicos datos del navegador se extraen mediante dos correos separados.[.]cuentas de remitente ru («olga.aitsaid@mail.ru» y «3pw5nd9neeyn@mail.ru») que comparten la misma contraseña a través de SMTP con otra dirección de correo electrónico operada por el actor de la amenaza («vladimirprolitovitch@duck.com»).

Una vez que se completan las actividades de robo de credenciales y exfiltración, la cadena de ataque inicia una limpieza agresiva de todas las herramientas caídas en un intento por minimizar la huella forense, dejando atrás solo al minero y al troyano.

«La campaña FAUX#ELEVATE demuestra una operación de ataque de múltiples etapas bien organizada que combina varias técnicas notables en una sola cadena de infección», dijo Securonix.

«Lo que hace que esta campaña sea particularmente peligrosa para los equipos de seguridad empresarial es la velocidad de ejecución, la cadena de infección completa se completa en aproximadamente 25 segundos desde la ejecución inicial de VBS hasta la exfiltración de credenciales, y el objetivo selectivo de las máquinas unidas al dominio, lo que garantiza que cada host comprometido proporcione el máximo valor a través del robo de credenciales corporativas y el secuestro persistente de recursos».