El exploit del kernel para dos vulnerabilidades de seguridad utilizadas en el kit de exploits Apple iOS recientemente descubierto conocido como La Coruña es una versión actualizada del mismo exploit que se utilizó en la campaña Operación Triangulación en 2023, según nuevos hallazgos de Kaspersky.

«Cuando se informó por primera vez sobre Coruña, la evidencia pública no era suficiente para vincular su código con la triangulación; las vulnerabilidades compartidas por sí solas no prueban la autoría compartida», dijo Boris Larin, investigador principal de seguridad de Kaspersky GReAT, a The Hacker News en un comunicado.

«Coruña no es un mosaico de exploits públicos; es una evolución mantenida continuamente del marco original de Operación Triangulación. La inclusión de comprobaciones para procesadores recientes como el M3 y versiones más recientes de iOS muestra que los desarrolladores originales han expandido activamente esta base de código. Lo que comenzó como una herramienta de espionaje de precisión ahora se implementa indiscriminadamente».

Coruña fue documentado por primera vez por Google e iVerify a principios de este mes apuntando a modelos de iPhone de Apple que ejecutan versiones de iOS entre 13.0 y 17.2.1.

Aunque el uso del kit fue utilizado por primera vez por un cliente de una empresa de vigilancia anónima a principios del año pasado, desde entonces ha sido aprovechado por un presunto actor-estado-nación alineado con Rusia en ataques a pozos de agua en Ucrania y en una campaña de explotación masiva que empleó un grupo de sitios web chinos falsos de apuestas y criptomonedas para entregar un malware de robo de datos conocido como PlasmaLoader (también conocido como PLASMAGRID).

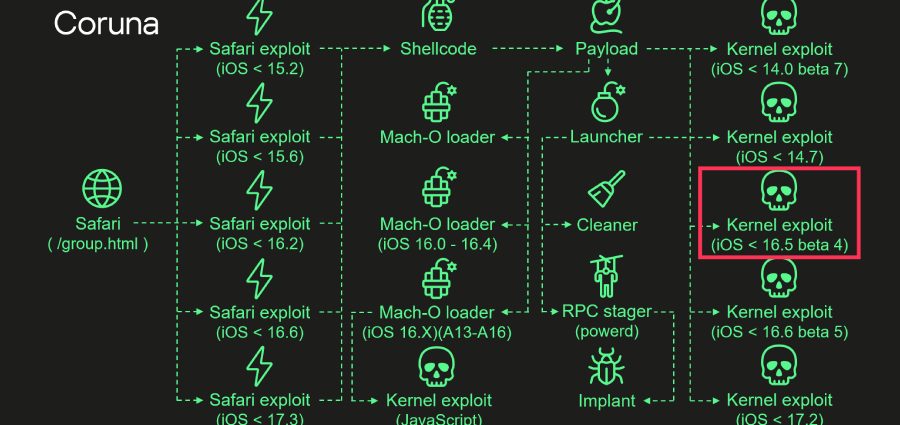

El kit de exploits contiene cinco cadenas completas de exploits para iOS y un total de 23 exploits, incluidos CVE-2023-32434 y CVE-2023-38606, los cuales fueron Se utilizó por primera vez como día cero en la Operación Triangulación, una sofisticada campaña dirigida a dispositivos iOS que implicó la explotación de cuatro vulnerabilidades en el sistema operativo móvil de Apple.

Los últimos hallazgos de Kaspersky indicaron que los exploits del kernel tanto en Triangulation como en Coruna fueron creados por el mismo autor, y Coruna también utilizó cuatro exploits del kernel adicionales. El proveedor de seguridad ruso dijo que todos estos exploits se basan en el mismo marco de explotación del kernel y comparten un código común.

Específicamente, el código incluye soporte para los procesadores A17, M3, M3 Pro y M3 Max de Apple, junto con comprobaciones de iOS 17.2 y iOS versión 16.5 beta 4, la última de las cuales parchó las cuatro vulnerabilidades explotadas como parte de la Operación Triangulación. La verificación para iOS 17.2, por otro lado, está destinada a tener en cuenta los exploits más nuevos, dijo Kaspersky.

El punto de partida del ataque es cuando un usuario visita un sitio web comprometido en Safari, lo que hace que un stager tome las huellas digitales del navegador y realice el exploit apropiado según el navegador y la versión del sistema operativo. Esto, a su vez, allana el camino para la ejecución de una carga útil que activa el exploit del kernel.

«Después de descargar los componentes necesarios, la carga útil comienza a ejecutar exploits del kernel, cargadores Mach-O y el lanzador de malware», dijo Kaspersky. «La carga útil selecciona un cargador Mach-O apropiado según la versión del firmware, la CPU y la presencia del permiso de servicio abierto iokit».

El lanzador es el principal orquestador responsable de iniciar las actividades posteriores a la explotación, aprovechando el exploit del kernel para colocar y ejecutar el implante final. También limpia los artefactos de explotación para encubrir el rastro forense.

«Originalmente desarrollado con fines de ciberespionaje, este marco ahora está siendo utilizado por ciberdelincuentes de un tipo más amplio, poniendo en riesgo a millones de usuarios con dispositivos sin parches», dijo Larin. «Dado su diseño modular y su facilidad de reutilización, esperamos que otros actores de amenazas comiencen a incorporarlo en sus ataques».

El desarrollo se produce cuando se filtró en GitHub una nueva versión del kit de explotación de iPhone DarkSword. planteando preocupaciones que podría equipar a más actores de amenazas con capacidades avanzadas para comprometer dispositivos, convirtiendo efectivamente lo que alguna vez fue una herramienta de piratería de élite en un marco de explotación masiva. El lanzamiento de la nueva versión fue el primero. reportado por TechCrunch.