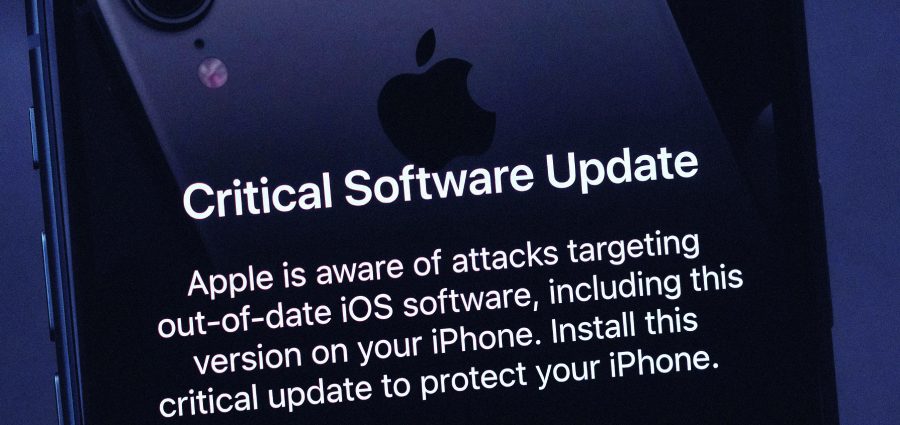

Apple envía alertas de pantalla de bloqueo a iPhones obsoletos a través de exploits activos basados en la web

Ravie Lakshmanan27 de marzo de 2026Software espía/seguridad móvil Apple ahora envía notificaciones de pantalla de bloqueo a iPhones y iPads que ejecutan versiones anteriores de iOS y iPadOS para alertar a los usuarios sobre ataques basados en web e instarlos a instalar la actualización. El desarrollo fue reportado por primeraSeguir leyendo