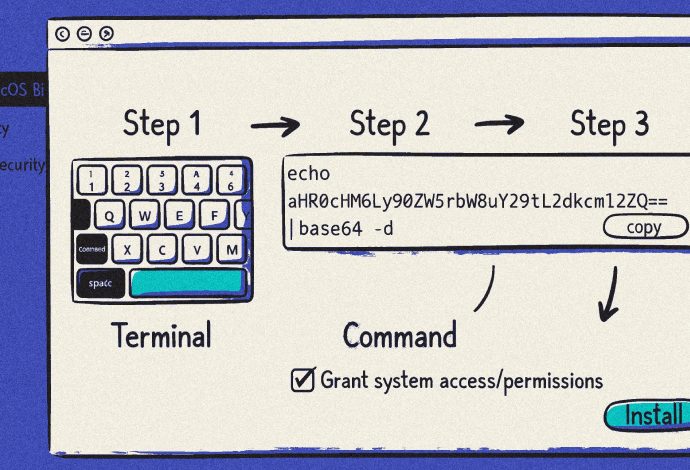

Tres razones por las que los atacantes están utilizando sus herramientas confiables en su contra (y por qué no lo ve venir)

Durante años, la ciberseguridad ha seguido un modelo familiar: bloquear el malware, detener el ataque. Ahora, los atacantes pasan a lo que sigue. Los actores de amenazas ahora usan malware con menos frecuencia en favor de lo que ya está dentro de su entorno, incluido el abuso de herramientas confiables,Seguir leyendo