Silver Fox amplía la campaña cibernética de Asia con AtlasCross RAT y dominios falsos

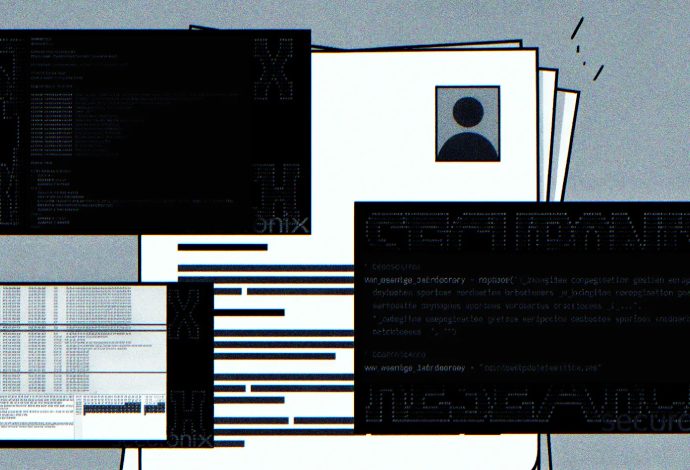

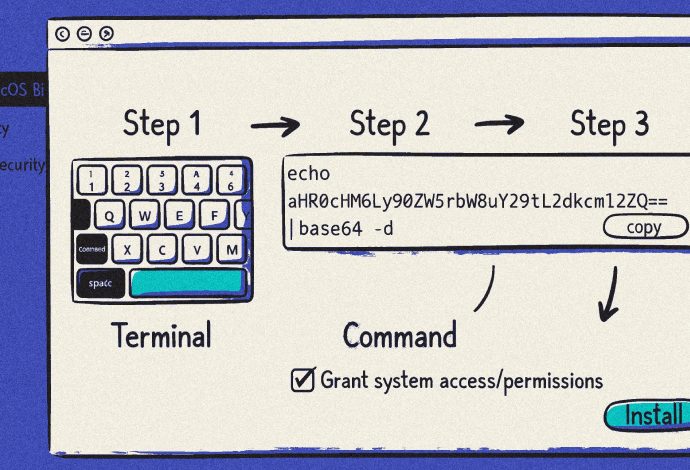

Los usuarios de habla china son el objetivo de una campaña activa que utiliza dominios con errores tipográficos que se hacen pasar por marcas de software confiables para entregar un troyano de acceso remoto previamente indocumentado llamado AtlasCross RAT. «La operación cubre clientes VPN, mensajería cifrada, herramientas de videoconferencia, rastreadoresSeguir leyendo