El 31 de enero de 2026, los investigadores revelado que Moltbook, una red social creada para agentes de IA, había dejado su base de datos completamente abierta, exponiendo 35.000 direcciones de correo electrónico y 1,5 millones de tokens API de agentes en 770.000 agentes activos.

La parte más preocupante se encontraba dentro de los mensajes privados. Algunas de esas conversaciones contenían credenciales de terceros en texto plano, incluidas claves API de OpenAI compartidas entre agentes, almacenadas en la misma tabla no cifrada que los tokens necesarios para secuestrar al propio agente.

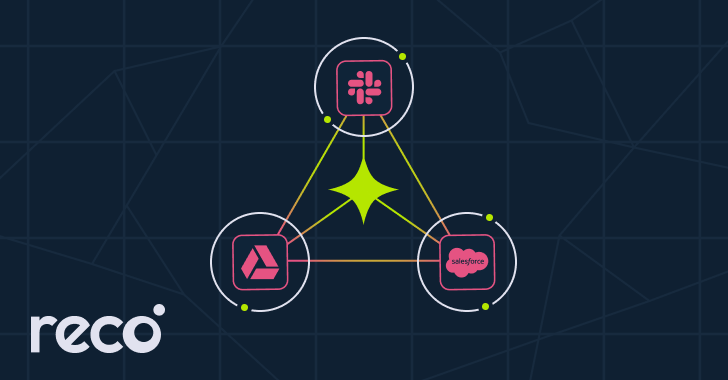

Ésta es la forma de una combinación tóxica: una ruptura de permisos entre dos o más aplicaciones, unida por un agente de IA, una integración o una concesión de OAuth, que ningún propietario de la aplicación jamás autorizó como su propia superficie de riesgo.

Los agentes de Moltbook estaban sentados en ese puente, llevando credenciales para su plataforma anfitriona y para los servicios externos a los que sus usuarios los habían conectado, en un lugar al que ninguno de los propietarios de la plataforma tenía línea de visión. La mayoría de las revisiones de acceso a SaaS todavía examinan una aplicación a la vez, que es el punto ciego que los atacantes están aprendiendo a atacar.

Cómo se forman las combinaciones tóxicas

Las combinaciones tóxicas rara vez son producto de una sola mala decisión. Aparecen cuando un agente de IA, una integración o un servidor MCP unen dos o más aplicaciones a través de concesiones de OAuth, alcances de API o cadenas de uso de herramientas, y cada lado del puente se ve bien por sí solo porque el puente en sí es lo que nadie revisó.

Como ejemplo, imagine que un desarrollador instala un conector MCP para que su IDE pueda publicar fragmentos de código en un canal de Slack a pedido. El administrador de Slack aprueba el bot; el administrador del IDE cierra la sesión de la conexión saliente; Ninguno de los dos firma la relación de confianza entre la edición de fuentes y la mensajería empresarial que existe en el momento en que ambas partes están activas. Se ejecuta en ambas direcciones: las inyecciones rápidas dentro del IDE insertan código confidencial en Slack, y las instrucciones colocadas en Slack regresan al contexto del IDE en la siguiente sesión.

La misma forma aparece dondequiera que un agente de IA une Drive y Salesforce, un bot conecta un repositorio de origen a un canal de equipo o cualquier intermediario hace que dos aplicaciones confíen entre sí a través de una concesión que parece normal en cada una.

Por qué las reseñas de aplicaciones únicas las extrañan

La revisión de acceso convencional rara vez adopta esta forma. Se tensa en el territorio que ha abierto el SaaS moderno: identidades no humanas como cuentas de servicio, bots y agentes de IA sin ningún ser humano detrás de ellos, relaciones de confianza que se forman en tiempo de ejecución en lugar de en el momento de aprovisionamiento, y puentes OAuth y MCP están conectados entre aplicaciones sin que el catálogo de gobernanza lo sepa.

Responder «quién posee este alcance más esos otros dos alcances, y qué pueden lograr esos alcances juntos» se vuelve mucho más difícil una vez que los alcances en cuestión viven en un token que, para empezar, nadie aprovisionó a través de ningún sistema de identidad.

La brecha de telemetría se está ampliando bastante rápido.

Los agentes de IA, los servidores MCP y los conectores de terceros ahora se ubican en dos o tres aplicaciones adyacentes de forma predeterminada, y las identidades no humanas superan en número a las humanas en la mayoría de los entornos SaaS. Informe sobre el estado de la seguridad SaaS 2025 de Cloud Security Alliance encontró que el 56% de las organizaciones ya están preocupadas por el acceso a API con privilegios excesivos en sus integraciones de SaaS a SaaS.

Cosas en las que vale la pena pensar

Cerrar la brecha es en gran medida una cuestión de cambiar el lugar donde se realiza la revisión, desde dentro de cada aplicación hacia entre ellas. Aquí hay algunas cosas en las que vale la pena pensar para abordar este tipo de problema:

| Área a revisar | Cómo se ve en la práctica |

|---|---|

| Inventario de identidad no humana | Cada agente de IA, bot, servidor MCP e integración de OAuth se encuentran en el mismo registro que una cuenta de usuario, con un propietario y una fecha de revisión. |

| Subvenciones de alcance entre aplicaciones | Un nuevo ámbito de escritura en una identidad que ya tiene ámbitos de lectura en una aplicación diferente se marca antes de la aprobación, no después. |

| Revisión del puente sobre la creación. | Cada conector que une dos sistemas tiene un rastro de revisión que nombra a ambas partes y la relación de confianza entre ellas. |

| Higiene de tokens de larga duración | Los tokens cuya actividad se ha desviado de los alcances que se les otorgaron originalmente son candidatos a revocación, no a renovación. |

| Monitoreo de deriva en tiempo de ejecución | Las anomalías del alcance entre aplicaciones y las identidades que operan en una nueva combinación de aplicaciones son indicios de que se está formando una combinación tóxica. |

Estas son disciplinas de procedimiento más que opciones de productos, y funcionan con cualquier herramienta de revisión de acceso disponible. La realidad es que ver estas conexiones a escala es difícil sin una plataforma creada para observar el gráfico de tiempo de ejecución continuamente. La revisión manual no pasa de las primeras docenas de integraciones.

Dónde encajan las plataformas de seguridad dinámicas SaaS

Las plataformas de seguridad dinámicas SaaS automatizan la vista entre aplicaciones que configura la revisión de procedimientos. Mientras que IGA inventaria los roles para los sistemas integrados, la seguridad dinámica de SaaS observa continuamente el gráfico de tiempo de ejecución: qué identidades existen, qué aplicaciones tocan, qué ámbitos viven en qué tokens y qué relaciones de confianza se han conectado después de la última revisión de aprovisionamiento.

El monitoreo debe ejecutarse continuamente, porque los puentes que estas plataformas necesitan detectar se crean a la velocidad de una instalación de MCP o un clic de consentimiento de OAuth.

Reco es un ejemplo de esta categoría. Su plataforma conecta identidades, permisos y flujos de datos en todo el entorno SaaS, por lo que una combinación de ámbitos en Slack, Drive y Salesforce se evalúa como una exposición en lugar de tres aprobaciones separadas.

El primer paso es descubrir cada agente de IA, integración e identidad de OAuth que operan en el entorno, de modo que el inventario del que depende cualquier revisión entre aplicaciones realmente exista. Los agentes que los equipos de seguridad no sabían que estaban allí, o los agentes que silenciosamente obtuvieron nuevas conexiones después de la incorporación inicial, emergen junto a los sancionados.

|

| Inventario de agentes de IA de Reco, que muestra los agentes descubiertos conectados a GitHub. |

Una vez que los agentes están inventariados, Knowledge Graph de Reco asigna cada identidad humana y no humana a las aplicaciones a las que llega y los puentes entre ellas. Cuando un servidor MCP conecta un IDE a un canal de mensajería, o un agente de IA conecta un almacén de documentos a un CRM, el gráfico muestra la combinación automáticamente y la marca como un desglose de permisos que ningún propietario de la aplicación autorizó.

|

| Gráfico de conocimiento de Reco, que muestra una combinación tóxica entre Slack y Cursor. |

A partir de ahí, Reco detecta el momento en que una integración comienza a comportarse fuera de lo aprobado y revoca el acceso riesgoso antes de que alguien tenga la oportunidad de usarlo. La cadena, más que la aplicación, se convierte en lo que revisas, y ese cambio es lo que hace que las combinaciones tóxicas sean visibles en primer lugar.

La próxima infracción en la mayoría de las organizaciones no se anunciará con un nuevo día cero. Parecerá un agente que hace exactamente lo que se le autorizó a hacer, hasta la exfiltración. Que esto quede atrapado en el momento de la aprobación o escrito en una autopsia depende de si alguien puede ver la cadena completa.

Ver la cadena completa es lo que Plataforma de seguridad dinámica SaaS de Reco fue construido para hacer.